比特币的安全性:技术、经济与生态的多维解析

2025-04-18 10:13:36阅读量:20 字体:大 中 小

摘要:本文围绕“比特币的安全性”展开深度探讨,从技术架构、经济模型、生态防御及历史验证四个维度,系统分析比特币如何抵御攻击、维持价值稳定。结合代码机制、博弈论模型与真实攻击案例,揭示比特币安全性的底层逻辑与潜在挑战。

一、技术架构:密码学与分布式系统的双重保障1. 加密算法的安全性

SHA-256哈希函数:抗碰撞性:找到两个不同输入产生相同哈希值的概率极低(2^128分之一)。不可逆性:从哈希值反推原始数据在计算上不可行。椭圆曲线数字签名(ECDSA):私钥生成:256位随机数生成私钥,对应公钥用于地址生成。签名验证:交易需私钥签名,网络节点通过公钥验证合法性。2. 分布式账本防御机制

最长链规则:矿工选择累计工作量最大的链,自动修复分叉链。时间戳服务:每个区块包含前一个区块哈希,形成不可篡改的链式结构。UTXO模型:未花费交易输出(UTXO)避免双花,每笔输入必须引用有效UTXO。3. 网络节点验证体系

全节点验证:每个全节点独立验证所有交易和区块,拒绝无效数据。轻节点依赖:轻节点通过SPV(简化支付验证)确认交易,依赖全节点网络。节点分布:全球超16,000个可达节点,地理分散性增强抗攻击能力。 二、经济模型:博弈论视角下的安全设计

二、经济模型:博弈论视角下的安全设计1. 挖矿成本与51%攻击门槛

算力成本:当前比特币网络算力超400 EH/s,攻击者需控制超200 EH/s算力。电力消耗:按每EH/s耗电100万瓦计算,攻击1小时成本超$2亿美元。设备折旧:ASIC矿机价格$8,000/台,攻击后设备价值归零。2. 矿工激励与诚实行为

区块奖励+交易费:矿工每区块获得6.25 BTC奖励及交易费,诚实挖矿收益更高。自私挖矿策略:隐藏区块可能导致收益下降,诚实挖矿为纳什均衡。矿池博弈:大型矿池(如Foundry USA)通过PPS模式稳定矿工收益,降低作恶动机。3. 持有者利益绑定

通缩机制:每21万个区块减半,最终流通量2100万枚,持有者受益于稀缺性。长期持有策略:超过60%的比特币未流动,长期持有者抵制破坏网络的行为。市场反馈机制:攻击导致价格暴跌将损害持有者利益,形成自我约束。三、生态防御:应对现实威胁的实践1. 钱包安全体系

私钥管理:冷存储:硬件钱包(如Ledger)离线存储私钥,避免网络攻击。多重签名:需多个私钥共同授权交易,提升安全性。常见攻击防范:钓鱼攻击:通过域名验证(如EV SSL)识别假冒网站。恶意软件:使用虚拟机隔离交易环境,定期扫描设备。2. 交易所安全实践

资金冷存储:Coinbase等交易所将90%以上资金离线存储。保险覆盖:Kraken为部分用户提供最高$1.5亿美元保险。安全审计:定期接受第三方安全公司(如Chainalysis)审计。3. 网络层攻击应对

DDoS攻击:节点通过IP黑名单、流量清洗服务抵御。分区攻击:比特币网络自动选择最长链,攻击者无法长期隔离节点。量子计算威胁:当前量子计算机尚无法破解ECDSA,但社区已研究抗量子算法。四、历史验证:安全性的实战检验1. 重大攻击事件分析

Mt. Gox事件(2014):原因:热钱包私钥泄露,被盗85万BTC。教训:交易所需严格隔离冷热钱包,实施多重签名。Bitfinex事件(2016):原因:多签名漏洞导致12万BTC被盗。改进:行业推广硬件安全模块(HSM)。2. 网络稳定性统计

最长分叉链:2010年曾出现6链分叉,最终自动收敛。攻击成本对比:| 2013 | 算力攻击 | 0 | $1.5亿(失败) |

| 2017 | 双花攻击 | 3 BTC | $50万 |

| 2020 | 闪电贷攻击 | 0 | $10万(失败) |

3. 安全性演进

软分叉升级:2017年SegWit激活,提升交易容量并增强安全性。Taproot升级(2021):增强隐私性,降低智能合约风险。Stratum V2协议:优化矿池通信,防止矿池作恶。五、潜在挑战与未来展望1. 新兴威胁

量子计算:后量子密码学(PQC)研究已启动,如NIST标准化进程。监管合规风险:部分国家禁止比特币,可能导致节点分布集中化。能源政策:中国挖矿禁令导致算力迁移,但全球电力成本上升或影响矿工。2. 技术演进方向

Layer2扩展:闪电网络将交易移出主链,降低主链攻击价值。跨链安全:原子交换技术实现跨链交易,需防范跨链重放攻击。隐私增强:CoinJoin、Wasabi钱包等技术提升交易匿名性。3. 安全生态构建

漏洞赏金计划:比特币核心开发团队提供漏洞奖励,激励安全研究。社区治理:BIP(比特币改进提案)流程确保协议升级透明性。教育普及:通过比特币白皮书、开发者文档提升用户安全意识。结语比特币的安全性是技术设计、经济激励与生态协作的共同产物。从SHA-256的密码学根基,到PoW共识的算力护城河;从UTXO模型的防双花机制,到全球节点的分布式验证——比特币构建了一个多层次的安全体系。“代码即法律”的比特币,通过数学规则而非中心化机构,实现了价值存储与传输的安全性。然而,安全是一场永无止境的攻防战,面对量子计算、监管政策等新挑战,比特币社区需持续创新,在坚守去中心化原则的同时,探索更强大的安全范式。对于投资者与用户而言,理解比特币的安全逻辑,不仅是把握机遇的关键,更是规避风险的基石。

免责声明:

本文《比特币的安全性:技术、经济与生态的多维解析》版权归原作者所有,内容不代表本站立场!

如本文内容影响到您的合法权益(含文章中内容、图片等),请及时联系本站,我们会及时删除处理。

推荐阅读

平常深藏不露的生肖是什么(牛)

生肖牛、生肖蛇、生肖羊、生肖狗。生活中有些人,平日里看起来内敛低调,但在关键时刻却能展现出强大的实力和决心。这是一些内敛而强大的生肖。1、生肖牛生肖牛的人通常是稳重和保守的,他们不喜欢炫耀或引人注意。...

阅读: 2422

会讨好喜欢的人的生肖是什么(鼠 兔 羊 狗)

生肖鼠、生肖兔、生肖羊、生肖狗。在爱情中,不同的人有不同的表现方式,当一个人喜欢上了另一个人时,他们可能会采取各种不同的行动来讨好对方。在十二生肖中,这些人在追求爱情时更倾向于讨好喜欢的人。1、生肖鼠...

阅读: 1258

分手不会拖拉的生肖是什么(虎 马 猴 狗)

生肖虎、生肖马、生肖猴、生肖狗。分手是一种痛苦的经历,但这些生肖在面对分手时表现得特别果断,不拖拉。我们来具体了解一下这些生肖。1、生肖虎生肖虎的人个性坚决,不喜欢拖泥带水。他们注重自己的事业和家庭,...

阅读: 1800

女人富贵痣都长在哪里好(下巴有痣)

女人富贵痣都长下巴、发中、耳朵、额头等位置。在在传统的面相学中,人们相信面部的特定痣位能够揭示一个人的命运、性格、财运等。尤其在女性面相学中,富贵痣被认为是能带来好运、幸福和富足生活的象征。根据传统观...

阅读: 2820

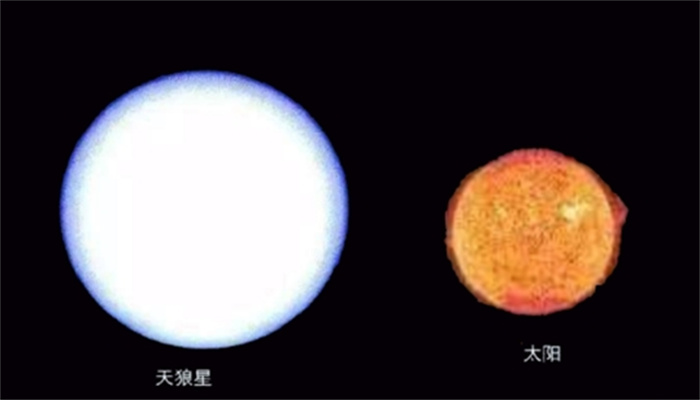

离太阳系最近的恒星是哪颗(天狼星A)

天狼星系统与地球的距离只有2.6秒差距(8.6光年),目前已知的距离太阳系最近的恒星系统之一。在夜空当中之所以看到天狼星如此之亮,除了其本身的温度很高之外,另外一个原因就是它与太阳的距离很近。天狼星天...

阅读: 2113

手机和互联网是如何改变人类的大脑的(神经可塑性)

互联网、手机和电脑在我们的日常生活和工作当中带来很多的便利,不仅改变了我们的生活,也改变了我们的大脑,神经科学家表示人类大脑的神经具有可塑性,这就意味着我们日常使用互联网,使用手机的习惯会慢慢的使大脑...

阅读: 2562

大脑如何区分和存储记忆(海马体)

大脑的记忆力通常所依靠的都是大脑颞叶内侧的海马体,同时还包括小脑和裸状体负责记忆的存储。记忆力通常会分为两大类,分别是陈述性记忆和非陈述性记忆。陈述性记忆指的是对于活动的场景、事实、事件的记忆。非陈述...

阅读: 1844

令人费解的蓝色之谜(海纹石)

海纹石是印第安人心中的法宝,来自于加勒比海,不仅外观美丽漂亮,也拥有着令人费解秘密。海纹石是什么海纹石从矿物学角度来看,实际上属于一种针铁矿石。是一种被成为NaCa2Si30硅酸盐矿物,化学成分是Na...

阅读: 2977

人类该如何寻找太阳系外生命(可能性很小)

新闻学家为人类在太阳系以外寻找生命提供了两种方法:第一种方法是在太空中捕捉那些地球以外的生命所发出的信息。另外一种方法是通过对太阳系以外的行星大气层的化学成分进行分析,来预测是否在地球之外存在着生命。...

阅读: 525

被人类遗忘了的特殊水资源是什么(露水)

在当今全球气候变暖和人口迅速增长的背景下,水资源短缺成为全球面临的重大挑战。面对日益严峻的干旱灾害,人类对水资源的开发利用变得尤为重要。在众多水资源中,露水作为一种独特的水资源,长期以来却被大多数人所...

阅读: 700

热门文章

1.十大食草性恐龙排名,腕龙上榜,第十战斗力最强

- 1

- 十大食草性恐龙排名,腕龙上榜,第十战斗力最强

- 2023-07-06

- 1

2.十大凶猛的鸟,金雕排第一,第五是国家级保护动物

- 2

- 十大凶猛的鸟,金雕排第一,第五是国家级保护动物

- 2023-07-06

- 2

3.动物界速度之王的十大排名,有袋动物仅排第十,第一时速破400

- 3

- 动物界速度之王的十大排名,有袋动物仅排第十,第一时速破400

- 2023-07-06

- 3

4.十大凶猛鲨鱼排名,虎鲨排第三,第二被称为噬人鲨

- 4

- 十大凶猛鲨鱼排名,虎鲨排第三,第二被称为噬人鲨

- 2023-07-06

- 4

5.世界十大恐怖鲨鱼排名,第一濒临灭绝,第二被称为人类杀手(牛鲨)

- 5

- 世界十大恐怖鲨鱼排名,第一濒临灭绝,第二被称为人类杀手(牛鲨)

- 2023-07-06

- 5

6.世界十大有毒蚂蚁,子弹蚁毒性最强,第三体型最大

- 6

- 世界十大有毒蚂蚁,子弹蚁毒性最强,第三体型最大

- 2023-07-06

- 6

7.世界十大最美的树,天使橡树排第一,第二被称为棉兰老岛口香糖

- 7

- 世界十大最美的树,天使橡树排第一,第二被称为棉兰老岛口香糖

- 2023-07-06

- 7

8.十大香水月季,红双喜排第一,第七是黑红月季代表品种

- 8

- 十大香水月季,红双喜排第一,第七是黑红月季代表品种

- 2023-07-06

- 8

9.十大品种月季花,第十有两种颜色,第四自带仙气

- 9

- 十大品种月季花,第十有两种颜色,第四自带仙气

- 2023-07-06

- 9

10.十大国花的排名,樱花仅排第七,第一被13个国家定为国花

- 10

- 十大国花的排名,樱花仅排第七,第一被13个国家定为国花

- 2023-07-06

- 10

最近更新

比特币模拟交易:开启加密货币投资实战演练之旅

2025-10-11

比特币市场价格:深度剖析、趋势展望与投资策略

2025-10-11

比特币期货:深度解析、交易策略与风险管控

2025-10-11

比特币(BTC):数字黄金的崛起、挑战与未来展望

2025-10-11

买比特币:从入门到精通的实战指南

2025-10-11

比特币分析师:解码加密货币市场的关键角色与策略

2025-10-11

比特币资讯平台:解码加密货币世界的核心枢纽

2025-10-11

比特币最新新闻:市场动态、政策监管与技术突破全面解析

2025-10-11

比特币挖矿是什么原理:解密区块链世界的算力引擎

2025-10-11

比特币矿机工作原理:解密算力背后的技术密码

2025-10-11